Osama raad

طالب-

بدأ Mohammad Mahmoud المناقشة SOC vs NOC في المنتدى شروحات الأعضاء منذ 3 أسابيع

بفقرة يومية نتعلم شي جديد

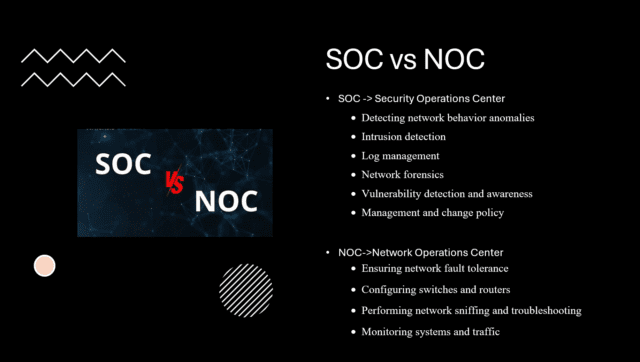

موضوع اليوم هو SOC vs NOC

SOC – Security Operations Center

NOC – Network Operations Center

ومركز العمليات الشبكية (NOC)

هما فريقان مهمان في أي مؤسسة او شركة كبيرة تعتمد على تكنولوجيا المعلومات

ال SOC

يعتمد هذا الفريق على الحماية من التهديدات الإلكترونية. يتولى عددة مهام :

المراقبة…

Marwa Hussein, Dalia AL-BASH و 5 آخرون -

قام Ahmed Sultan بنشر تحديث منذ 3 أسابيع

مرحبا بالجميع, علي مدار الـ 7 أيام الأخيرة في عرض التخفيضات الأخير علي الدورات اللى وصل 75% تم تسجيل حوالي 1000 شخص جديد فى المنصة .. حابب أوضحلكم بعض النقاط:

– أنا كـ أحمد سلطان أشتغل “مدرب” في الشبكات وأمن المعلومات والأمن السيبراني من سنة 2008 وأنا ما زلت طالب في الجامعة .. اشتغلت فى أكثر من دولة لـ أكثر من جنسية فـي أكثر من شركة ومعهد.

– قمت…

قام أحد المشرفين بإيقاف التعليق على هذا المنشور -

قام Amr Abdel Hamide بنشر تحديث منذ 3 أسابيع

السلام عليكم ورحمه الله وبركاته

مشكله انا اتسألتها اكتر من 200 مره وهي النسيان.

المشكله دي كانت بتواجهني لحد المهندس احمد اداني الحل وهو اني اخد نوتس دايما لكل معلومه خصوصا في مرحله الاساسيات علشان دي بتكون مرحله دخول معلومات جديده علي دماغك وافضل طريقه لتثبيت المعلومات دي هي انك تكتبها في اسكتش كدا ومتتكبرش عالمعلومات لان حرفيا اي انترفيو بيكون عباره…

-

بينفع اوي خصوصا في جزء Network عشان فيه معلومات نظري كتير

3 -

شكرا على النصيحه بس انا حاليا خلصت جزء الالشبكات و قربت اخلص جزء الويب ارجع ابدأ من الاول و اخد ملاحظات ولا اعمل ايه ؟؟

1- عرض 1 رد

-

انا بعمل كدا علي فكرة ودي تعتبر افضل طريقة لحفظ المعلومة

1

-

-

بدأ ahmedmohamed1521 المناقشة some definitions in active directory and domain controller في المنتدى شروحات الأعضاء منذ 3 أسابيع

some definitions in active directory and domain controller

السلام عليكم هتكلم معاكم انهارده عن بعض المصطلحات المهمه و الي لازم اي شخص يكون عنده علم بيها

🔵 Active Directory

⬅️ هي قاعدة بيانات بنخزن فيها البيانات اللي تخص المستخدمين، الأجهزة، وموارد الشبكة وبياناتهم. من خلالها بنقدر نتحكم بشكل كامل في الموارد زي الـUsers، Groups، وMachines.

🔵 Organization Unit (OU)

⬅️ دي زي الفولدر، بننظم فيه مجموعة Objects بهدف…Amr Abdel Hamide وMohamed osama -

بدأ ahmedmohamed1521 المناقشة IP Spoofing attack في المنتدى شروحات الأعضاء منذ 3 أسابيع

دا بيحصل عن طريق ان الattacker بيعمل تزييف للip بتاع حد من ال LAN

ال attacker هنا بيحط فالSource IP للباكت IP بتاع جهاز تاني (Victim)ايه الاستفاده من هذا ؟

كدا الdestination IP هيرد على الVictim برسائل Reply غير مرغوب فيها

الVictim دا وصله Reply وهو اصلا معملش Request ف كدا الattacker ممكن يستخدم الطريقة دي انه يعمل DOS attack

*DOS (denial of service)Amr Shoukry, ahmedmohamed1521 و 2 آخرون -

بدأ Mohammad Mahmoud المناقشة The penetration testing process في المنتدى شروحات الأعضاء منذ 3 أسابيع

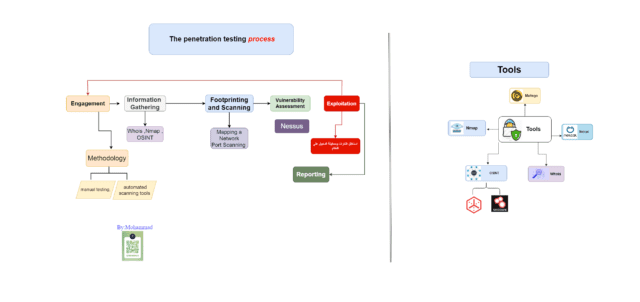

The penetration testing process

اليوم ناخذ موضوع The penetration testing process.

نشرح عن 6 خطوات الي مجبر انك تمشي عليهم أثناء العملية

ونبدي بل Engagement هي المرحلة الأولى وتكون الاتفاق بينك وبين العميل ويشمل كلشي تقوم بي انت

من الاتفاق على السعر والأدوات الي مستخدمه وعمل pentester يكون عن بعد لو بلشركة والخ

المرحلة الثانية هي Information Gathering

تجميع المعلومات… اقرأ أكثرOsama raad, Mohammed Alsulaiman و 7 آخرون -

بدأ Mohammad Mahmoud المناقشة Proxy Server في المنتدى شروحات الأعضاء منذ 3 أسابيع

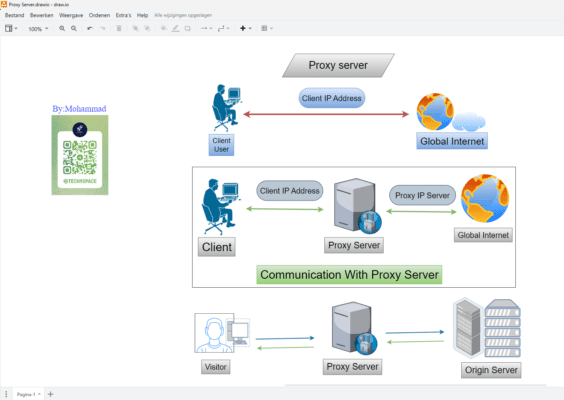

Proxy server

يعمل كوسيط بين المستخدم ( user / cleint) والإنترنت.

يعني من تقوم بارسال Request يخرج طلب من جهازك الى Proxy يقوم البروكسي بتغير IP Public مالتك ل IP ثاني ،ومن بعده يكمل بارسال طلبك الى سيرفر المعنياهم فوائد استخدمه

الأمان: يمكن أن يساعد البروكسي في حماية جهازك من الهجمات الإلكترونية.

الخصوصية: إخفاء هويتك وموقعك عن المواقع الإلكترونية…hany Mamdouh, Abanoub lotfi و 2 آخرون -

السلام عليكم ورحمه الله لو حد بيحضر للإمتحان وناوي يمتحن قريب ف انصحه بحل هذه الابات ساعدتني كتير قبل دخول الامتحان وربنا يوفق الجميع

Cyberdefender BlueYard Labs:

-OpenWire

-WebStrike

-Brave

-MrRobot

-HireMe

-Sysinternals-

و عليكم السلام و رحمة الله و بركاته

جزاك الله خير على الفاىدة

بس ال Room path soc level 2

على مستوى ال eCIR ?

عضان حسب كلام INE ال eCIR على مستوى ال SOC level 1

-

لا انا لم اقصد ال path كله انا فقط ذكرت ال rooms ال تحلها من ال path ونعم هو مستوي advanced علي ecir

شكرا لتوضيحك

-

-

بدأ Mohammad Mahmoud المناقشة Logs & Event & Incidents في المنتدى شروحات الأعضاء منذ 4 أسابيع

بفقرة يومية نتعلم شي جديد

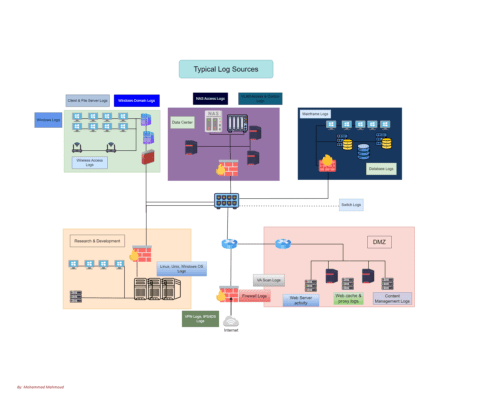

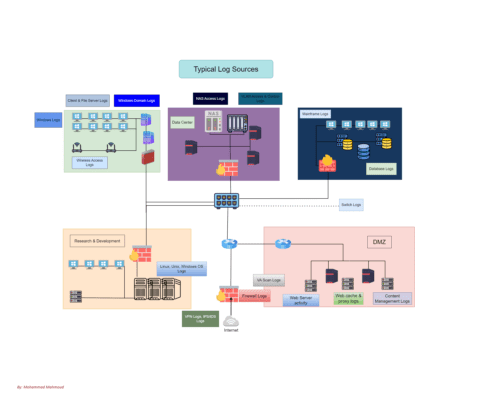

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Logs & Event & Incidents

حاولت قدر الامكان انه اسويلكم ملخص اللهن لان هن مواضيع جدا مهمة ، ومهم جدا انك تكون فاهممهم بشكل جيد.

Logs

السجلات هي بيانات عن الأحداث في نظام المعلومات، وتعمل كمؤشرات للمشاكل المحتملة وتساعد محللي مركز عمليات الأمن (SOC) في اكتشاف المشاكل. وهي تسجل أحداثًا مثل حذف…Amr Abdel Hamide, Ahmed Sultan وMohammed Alsulaiman -

بدأ ahmedmohamed1521 المناقشة الفرق بين edr and xdr في المنتدى شروحات الأعضاء منذ 4 أسابيع

EDR (Endpoint Detection and Response):

* التركيز: حماية أجهزة الكمبيوتر الفردية من التهديدات.

* الوظائف: اكتشاف الهجمات في الوقت الفعلي، التحقيق فيها، والاستجابة لها على مستوى الجهاز.

* الأدوات: تستخدم أدوات تحليل السلوك، والرصد المستمر، والحجر الصحي للعناصر المشبوهة.

XDR (Extended Detection and Response):

* التركيز: حماية البنية التحتية بأكملها…

Amr Abdel Hamide, omar_ و 5 آخرون -

قام Mohammad Mahmoud بنشر تحديث منذ 4 أسابيع

بفقرة يومية نتعلم شي جديد

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Logs & Event & Incidents

حاولت قدر الامكان انه اسويلكم ملخص اللهن لان هن مواضيع جدا مهمة ، ومهم جدا انك تكون فاهممهم بشكل جيد.

Logs

السجلات هي بيانات عن الأحداث في نظام المعلومات، وتعمل كمؤشرات للمشاكل المحتملة وتساعد محللي مركز عمليات الأمن (SOC) في اكتشاف المشاكل. وهي تسجل…-

جامد

1 -

عاش

2 -

حط المنشور في منتدى شرح الاعضاء

2 -

احسنت

3 -

شكرا الكم

2

-

-

قام Ahmed Sultan بنشر تحديث منذ 4 أسابيع

تجربة خيار “استطلاع الرأي”

ما لون السماء ؟

قام أحد المشرفين بإيقاف التعليق على هذا المنشور -

بدأ ahmedmohamed1521 المناقشة What is ssl/tls في المنتدى شروحات الأعضاء منذ 4 أسابيع

🌐 ما هي شهادة SSL / TLS والفرق بينهما؟

1️⃣ ما هي شهادة SSL؟

⬅️ هي طبقة مآخذ التوصيل الآمنة “Secure Sockets Layer”، هي بروتوكول أمني في صورة ملف نصي يقوم بإنشاء طبقة حماية تعمل على تشفير كافة البيانات المتناقلة بين خادم ومستخدم الموقع الإلكتروني عند تثبيت بياناته على هذا الخادم، مما يقوم بحماية أي معلومات يقوم زائر موقعك الإلكتروني بإدخالها أو…

Osama raad, Mohamed ahmed Nassar و 7 آخرون -

قام Mohammad Mahmoud بنشر تحديث منذ 4 أسابيع

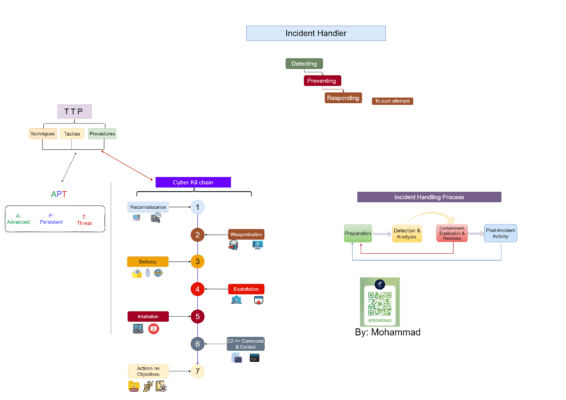

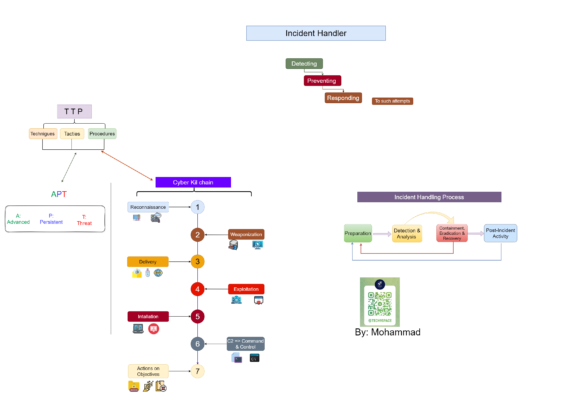

ملخص المحاظرة الثانية من eCIR

Incident handler process

كبداية لازم نعرف معنى ال Incident: هو كل حدث امني ، سبب ضرر .

معالجة الحوادث الامنية والتعامل معها، وايضا منع ذلك ومعرفة سبب حدوث ذلك ويتم هاي العملية باربع خطوات

محاكمة الحوادث ومنعها يتم عن اربع خطوات

1- Prepamtion

2-Detection Analysis

3-Containment. Eradication

4-Piecovery Post-Incident Activity.

بشكل…

-

ملخص المحاظرة الثانية من eCIR🛡

Incident handler process

كبداية لازم نعرف معنى ال Incident: هو كل حدث امني ، سبب ضرر .

📍معالجة الحوادث الامنية والتعامل معها، وايضا منع ذلك ومعرفة سبب حدوث ذلك ويتم هاي العملية باربع خطوات

محاكمة الحوادث ومنعها يتم عن اربع خطوات

1- Prepamtion

2-Detection Analysis

3-Containment. Eradication

4-Piecovery Post-Incident…

-

جميل ❤️

1- عرض 1 رد

-

لو تعرف تجمعهم علي درايف يبقي كويس

1- عرض 1 رد

-

- تحميل المزيد