Mohammad Mahmoud

طالب-

بدأ Mohammad Mahmoud المناقشة Containment, Eradication & Recovery في المنتدى شروحات الأعضاء منذ 3 أيام

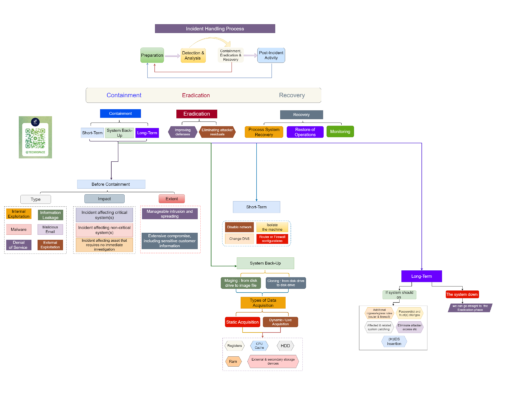

Containment, Eradication & Recovery

ملخص المحاظرة الثالثة من كورس eCIR

Containment, Eradication & Recovery

المرحلة الثالثة من ال Incident Response وتنقسم الى ثلاث اقسام :-📍ال Containment الاحتواء يعني كل ما نكشف ال incident بشكل اسررع فانقدر نعمل لها Containment بشكل اسرعو بعد التبليغ على ال incident و يتم احتواء الحدث قبل انتشاره

Preventing an incident from getting worse🟢ما قبل الاحتواء…

Osama raad, Abdulmajeed Batarfi و 2 آخرون -

بدأ Mohammad Mahmoud المناقشة Types of SOC Models في المنتدى شروحات الأعضاء منذ أسبوع

بعد انقطاع طويل نعود نكمل سلسلة SOC

هذا ملخص من كورس csa ec councilTypes of SOC Models

1-In-House/Internal SOC Model

نموذج داخلي/داخلي لشركة SOC

المنظمات التي لديها بيانات حساسة، وميزانية لعمليات 24/7، والشواغل المتعلقة بالاستعانة بمصادر خارجية:

المزايا:

فريق أمني متخصص مع فهم عميق لبيئة المنظمة.

تخزين سجل محلي لأقصى قدر من التحكم.

تسهيل تخصيص…

Mohammad Bamhison, Ahmed Sultan وAmr Abdel Hamide -

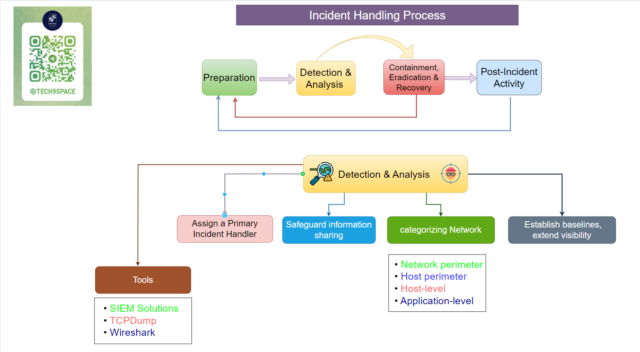

ملخص المحاظرة الثالثة ال Part 2

نكمل ب Incident handling Process Life Cycle

المرحلة الثانية Detection & analysis

المرحله الثانيه وهي تكون اطول مرحله في ال Process وهي المرحله الفعليه التي نعمل فيها تحليل ك SOC Tier 2 عند قدوم اي Alert من Tier 1🔴 ال Detection:

الكشف ، و وسائل الكشف means detection : اذا كانت عن طريق sensor او شخص

ال means detection:… -

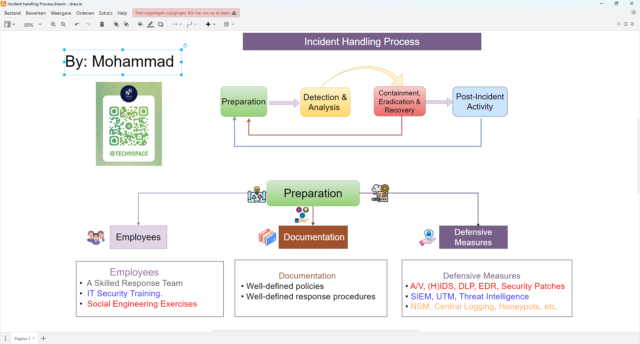

ملخص المحاظرة الثالثة من eCIR

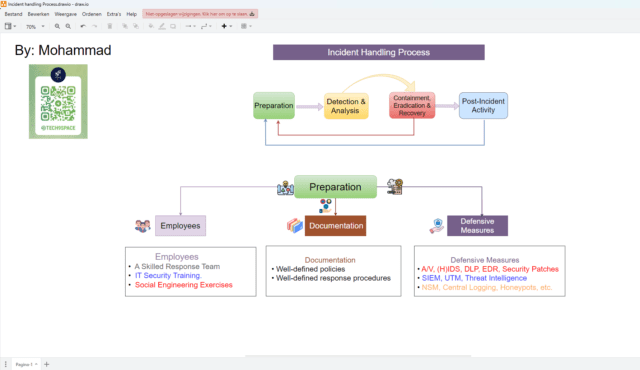

Incident handling Process

كل حدث كل حدث امني يصيب المؤسسه يمر باربع خطوات ،وتسمى ب

📍 Incident handling Process Life Cycle.📍

🔴ال Preparation: المرحله الاولى وهي مرحله التحضير وتشمل لكل ما يتعلق بالمؤسسه، وتتكون من ثلاث خطوات اساسيه ورئيسيه وهن

🟣 ال Empleyees : تشمل الموظفين والمهارات والتدريب ،والمهارات في سايبر سكيورتي…

-

جميل يا صديقي

2

-

-

-

بدأ Mohammad Mahmoud المناقشة Security Features for WiFi connection في المنتدى شروحات الأعضاء منذ 3 أسابيع

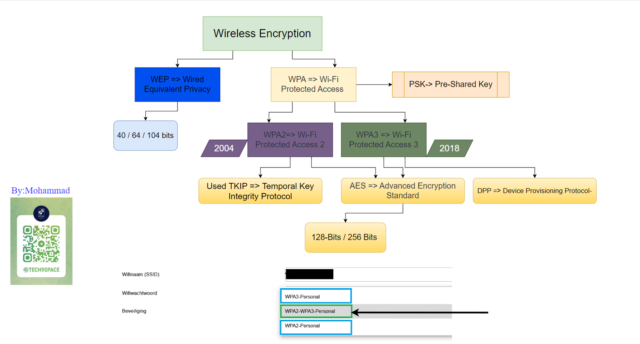

Security Features for WiFi connection

Security Features for WiFi connection

الي هن التفشير ، جدار الحماية ،صلاحيات التحكم والدخول

اليوم ناخذ موضوع التفشير اثناء الاتصالالخوارزميات المستخدمة لتفشير البيانات المنقولة باستخدام ال Wi-Fi, لحماية سرية البيانات.

اول بروتوكول كان WEP

WEP -> Wired Equivalent Privacy

هذا البروتوكول كان واسع الانتشار جدا هدفه الأساسي هو…ع ا وismael bahaa -

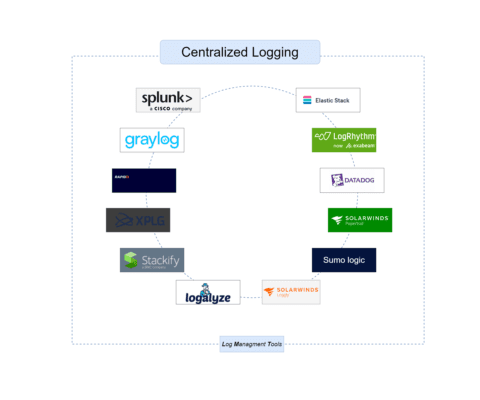

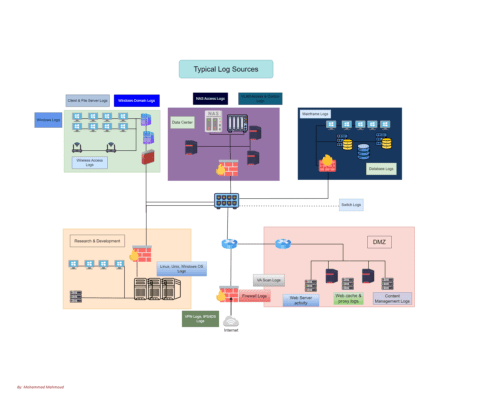

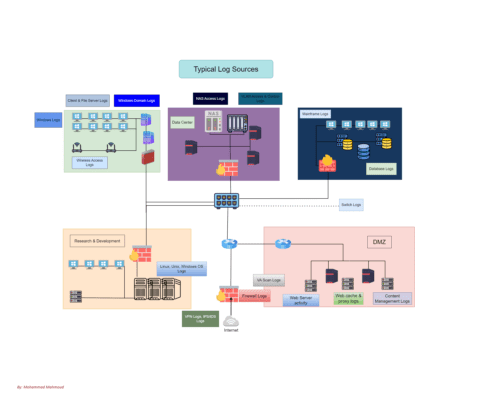

بدأ Mohammad Mahmoud المناقشة Log Managment Tools /Centralized Logging في المنتدى شروحات الأعضاء منذ 3 أسابيع

Log Managment Tools /Centralized Logging

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Log Managment Tools /Centralized Logging

بعد ما شرحت Logs & Event & Incidentsتقدم هذه الأدوات ميزات مختلفة تشمل جمع السجلات، وإدارة الأمان، ومراقبة الأداء، مما يجعلها قادرة على تلبية احتياجات المؤسسات المختلفة بشكل فعّال

Splunk

جمع وتحليل واستخلاص الرؤى من البيانات للكشف السريع عن التهديدات…Amr Abdel Hamide -

بدأ Mohammad Mahmoud المناقشة SOC vs NOC في المنتدى شروحات الأعضاء منذ 3 أسابيع

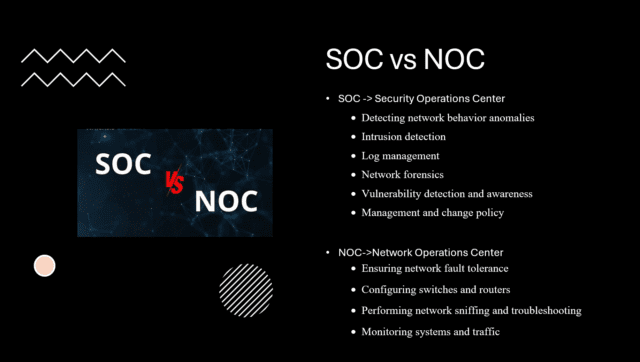

بفقرة يومية نتعلم شي جديد

موضوع اليوم هو SOC vs NOC

SOC – Security Operations Center

NOC – Network Operations Center

ومركز العمليات الشبكية (NOC)

هما فريقان مهمان في أي مؤسسة او شركة كبيرة تعتمد على تكنولوجيا المعلومات

ال SOC

يعتمد هذا الفريق على الحماية من التهديدات الإلكترونية. يتولى عددة مهام :

المراقبة…

Marwa Hussein, Dalia AL-BASH و 5 آخرون -

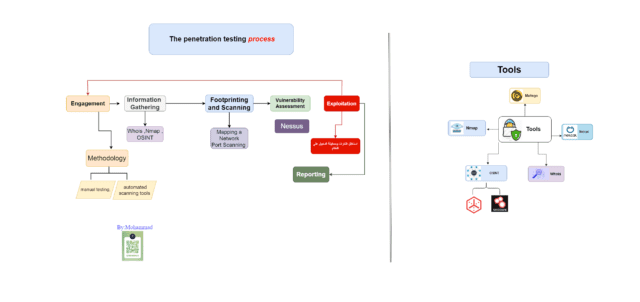

بدأ Mohammad Mahmoud المناقشة The penetration testing process في المنتدى شروحات الأعضاء منذ 3 أسابيع

The penetration testing process

اليوم ناخذ موضوع The penetration testing process.

نشرح عن 6 خطوات الي مجبر انك تمشي عليهم أثناء العملية

ونبدي بل Engagement هي المرحلة الأولى وتكون الاتفاق بينك وبين العميل ويشمل كلشي تقوم بي انت

من الاتفاق على السعر والأدوات الي مستخدمه وعمل pentester يكون عن بعد لو بلشركة والخ

المرحلة الثانية هي Information Gathering

تجميع المعلومات… اقرأ أكثرOsama raad, Mohammed Alsulaiman و 7 آخرون -

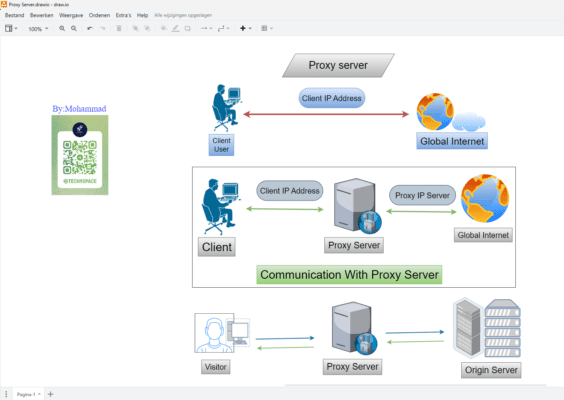

بدأ Mohammad Mahmoud المناقشة Proxy Server في المنتدى شروحات الأعضاء منذ 3 أسابيع

Proxy server

يعمل كوسيط بين المستخدم ( user / cleint) والإنترنت.

يعني من تقوم بارسال Request يخرج طلب من جهازك الى Proxy يقوم البروكسي بتغير IP Public مالتك ل IP ثاني ،ومن بعده يكمل بارسال طلبك الى سيرفر المعنياهم فوائد استخدمه

الأمان: يمكن أن يساعد البروكسي في حماية جهازك من الهجمات الإلكترونية.

الخصوصية: إخفاء هويتك وموقعك عن المواقع الإلكترونية…hany Mamdouh, Abanoub lotfi و 2 آخرون -

بدأ Mohammad Mahmoud المناقشة Logs & Event & Incidents في المنتدى شروحات الأعضاء منذ 3 أسابيع

بفقرة يومية نتعلم شي جديد

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Logs & Event & Incidents

حاولت قدر الامكان انه اسويلكم ملخص اللهن لان هن مواضيع جدا مهمة ، ومهم جدا انك تكون فاهممهم بشكل جيد.

Logs

السجلات هي بيانات عن الأحداث في نظام المعلومات، وتعمل كمؤشرات للمشاكل المحتملة وتساعد محللي مركز عمليات الأمن (SOC) في اكتشاف المشاكل. وهي تسجل أحداثًا مثل حذف…Amr Abdel Hamide, Ahmed Sultan وMohammed Alsulaiman -

قام Mohammad Mahmoud بنشر تحديث منذ 3 أسابيع

بفقرة يومية نتعلم شي جديد

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Logs & Event & Incidents

حاولت قدر الامكان انه اسويلكم ملخص اللهن لان هن مواضيع جدا مهمة ، ومهم جدا انك تكون فاهممهم بشكل جيد.

Logs

السجلات هي بيانات عن الأحداث في نظام المعلومات، وتعمل كمؤشرات للمشاكل المحتملة وتساعد محللي مركز عمليات الأمن (SOC) في اكتشاف المشاكل. وهي تسجل…-

جامد

1 -

عاش

2 -

حط المنشور في منتدى شرح الاعضاء

2 -

احسنت

3 -

شكرا الكم

2

-

-

قام Mohammad Mahmoud بنشر تحديث منذ 4 أسابيع

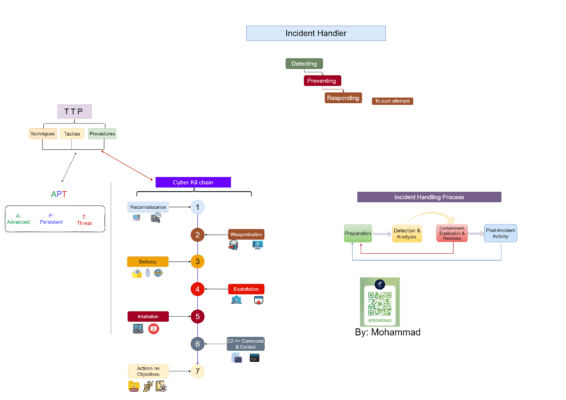

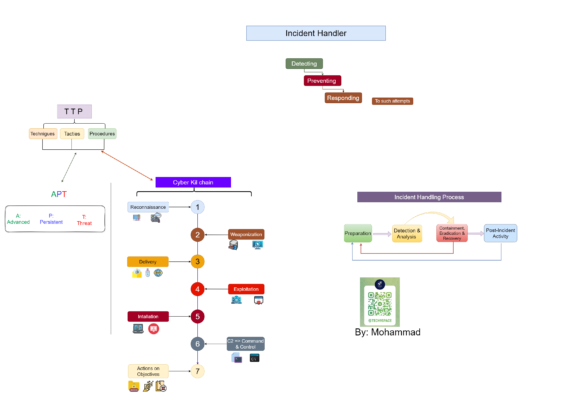

ملخص المحاظرة الثانية من eCIR

Incident handler process

كبداية لازم نعرف معنى ال Incident: هو كل حدث امني ، سبب ضرر .

معالجة الحوادث الامنية والتعامل معها، وايضا منع ذلك ومعرفة سبب حدوث ذلك ويتم هاي العملية باربع خطوات

محاكمة الحوادث ومنعها يتم عن اربع خطوات

1- Prepamtion

2-Detection Analysis

3-Containment. Eradication

4-Piecovery Post-Incident Activity.

بشكل…

-

ملخص المحاظرة الثانية من eCIR🛡

Incident handler process

كبداية لازم نعرف معنى ال Incident: هو كل حدث امني ، سبب ضرر .

📍معالجة الحوادث الامنية والتعامل معها، وايضا منع ذلك ومعرفة سبب حدوث ذلك ويتم هاي العملية باربع خطوات

محاكمة الحوادث ومنعها يتم عن اربع خطوات

1- Prepamtion

2-Detection Analysis

3-Containment. Eradication

4-Piecovery Post-Incident…

-

جميل ❤️

1- عرض 1 رد

-

لو تعرف تجمعهم علي درايف يبقي كويس

1- عرض 1 رد

-

-

بدأ Mohammad Mahmoud المناقشة ملخص اول محاظرة من كورس eCIR في المنتدى شروحات الأعضاء منذ 4 أسابيع

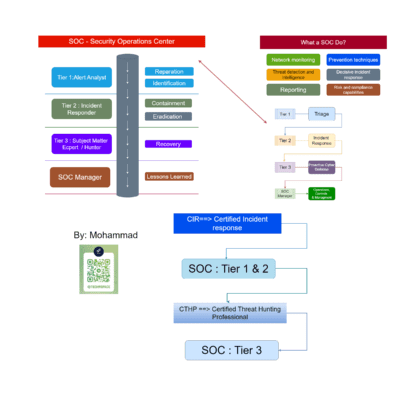

هذا ملخص اول محاظرة من كورس eCIR

بفقرة يومية نتعلم شي جديد

اليوم ناخذ موضوع SOC قبل ما ندخل بل Incident Response

تكلمت عن SOC ب 5 بوستات سابقة ولكن هذا يعتبر الاساس والخطوة الأولى لفهم ال SOC.

eCIR

elearnSecurity Certified Incident Responseاستجابة الحدوات الامية، وال Incident حادث امني سبب ضرر او (تنبيه Alert)

او حالة طارئة عند حصول حدث…mohd khaleel, Abdelrahman و 11 آخرون - تحميل المزيد