Mohammad Mahmoud

طالب-

قام Muhammed Ali Jarkas بنشر تحديث منذ 3 أسابيع

منذ 3 أسابيع (تم تعديله)

السلام عليكم و رحمة الله,

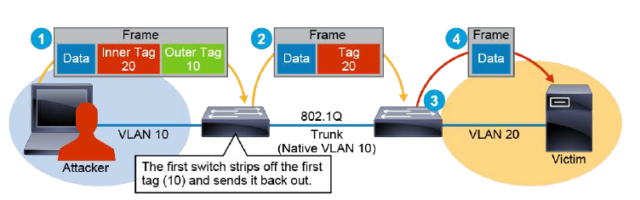

في هجوم ال Double-tagging الخاص ب VLAN hoppping – layer 2 attack

انا فهمت ان ال Attacker بينشأ ال Frame ب 2 Tagsو فهمت كيف بتم الهجوم لحد ما توصل ال Frame الخاصة بال Attacker لعند ال Target

بحيث بيكون ال Outer-Tag هو ال Tag الخاص بال Attacker Vlan و ال Native Vlan الخاصة بالسويتشو ال Inner-Tag هو ال Tag الخاص بال Victim

ولكن…

-

بدأ Ahmed Yasser Sharabiaa المناقشة Main Attacks that occur at Layer 3 (Network Layer) في المنتدى شروحات الأعضاء منذ 3 أسابيع

Main Attacks that occur at Layer 3 (Network Layer)

هتكلم عن اهم الهجمات اللي بتتم على مستوى Layer 3 وازاي نوقفها

1.IP Spoofing attack :

دا بيحصل عن طريق ان الattacker بيعمل تزييف للip بتاع حد من ال LAN

ال attacker هنا بيحط فالSource IP للباكت IP بتاع جهاز تاني (Victim)ايوا استفاد ايه اما عمل كدا يعني؟

كدا الdestination IP هيرد على الVictim برسائل Reply غير مرغوب فيها

الVictim دا وصله Reply وهو اصلا…Osama raad, Mohammad Mahmoud و 5 آخرون -

بدأ rikraki المناقشة ايه الفرق بين smtp ,pop3 and imap في المنتدى شروحات الأعضاء منذ 3 أسابيع

ايه الفرق بين smtp ,pop3 and imap

SMTP، POP3، و IMAP هي بروتوكولات بتستخدم في إرسال واستقبال الإيميلات. خليني أوضح لك كل واحد ببساطة .

SMTP (Simple Mail Transfer Protocol)

SMTP هو البروتوكول اللي بيستخدم لإرسال الإيميلات من المرسل للسيرفر بتاع البريد الإلكتروني. يعني هو المسؤول عن إرسال الرسالة اللي بتكتبها، سواء كنت بتستخدم تطبيق زي Outlook أو Gmail، للبريد الإلكتروني بتاع…

Osama raad, ahmedmohamed1521 و 8 آخرون -

بدأ Mohamed ahmed Nassar المناقشة SIEM Tool في المنتدى شروحات الأعضاء منذ 3 أسابيع

٣ أدوات SIEM لا غنى عنها لكل فريق SOC L1 لحماية الشبكات

أبرز منتجات SIEM اللي يعتمد عليها أغلب الشركات ويستفيد منها فريق SOC L1 هي Splunk، IBM QRadar، وArcSight. كل واحد منها له مميزاته اللي تخلي إدارة الأمن أسهل وأدق. خلونا ندخل في التفاصيل:1.Splunk:

هذا من أقوى الأنظمة في مجال الـ SIEM، والميزة الكبيرة فيه إنه سهل الاستخدام ويدعم جمع البيانات من…Osama raad, Mohammad Mahmoud و 5 آخرون