Mohammad AL_Jararwah

طالب-

تم إضافة درس جديد في دورة eJPTv2 Prep … اطلع عليه من هنا 3.3.13- The Metasploit Framework – Part 13 (Postfix Recon – Basics Lab)

Abou, Seraj aldin Abd alrahem و 4 آخرون1 تعليق-

بارك الله بيك

-

-

تم إضافة درس جديد في دورة CySA+ CS0-003 Prep … اطلع عليه من هنا 05.3- [Lab] Performing Asset Discovery

-

بدأ Mohammad Mahmoud المناقشة Security Features for WiFi connection في المنتدى شروحات الأعضاء منذ 3 أسابيع

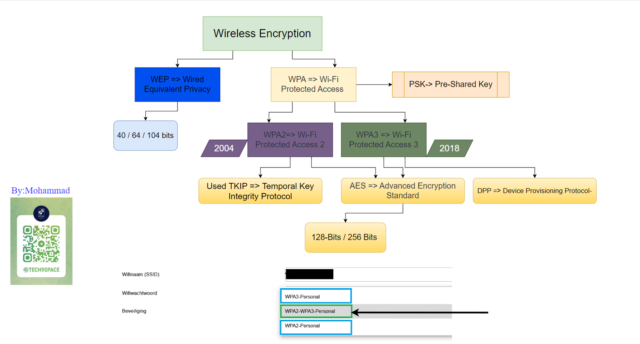

Security Features for WiFi connection

Security Features for WiFi connection

الي هن التفشير ، جدار الحماية ،صلاحيات التحكم والدخول

اليوم ناخذ موضوع التفشير اثناء الاتصالالخوارزميات المستخدمة لتفشير البيانات المنقولة باستخدام ال Wi-Fi, لحماية سرية البيانات.

اول بروتوكول كان WEP

WEP -> Wired Equivalent Privacy

هذا البروتوكول كان واسع الانتشار جدا هدفه الأساسي هو…ع ا وismael bahaa -

قام Amr Abdel Hamide بنشر تحديث منذ 3 أسابيع

حد يعرف الفرق بين البرمجه ولغه البرمجه؟

-

البرمجه دي زي مجموعه من instructions او التعليمات لتنفيذ حاجه معينه اما لغه برمجه ف دي الاداه او الوسيله اللي بتساعدك تعمل الحاجه دي

1- عرض 1 رد

-

-

بدأ Mohammad Mahmoud المناقشة Log Managment Tools /Centralized Logging في المنتدى شروحات الأعضاء منذ 3 أسابيع

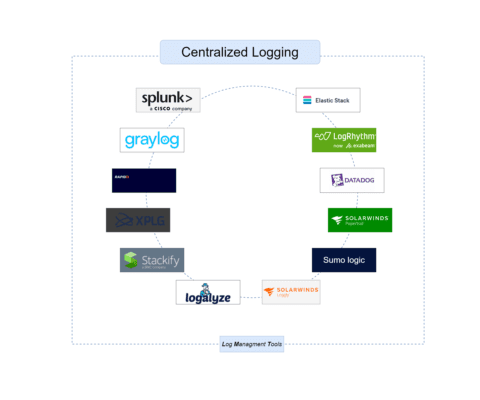

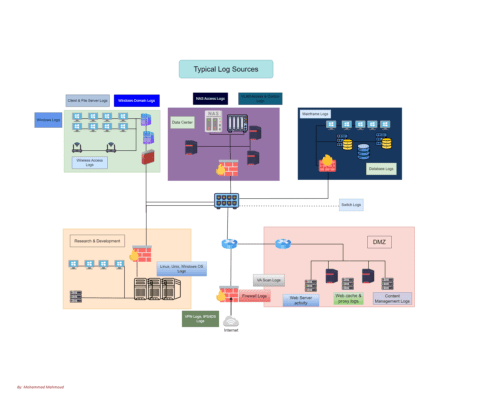

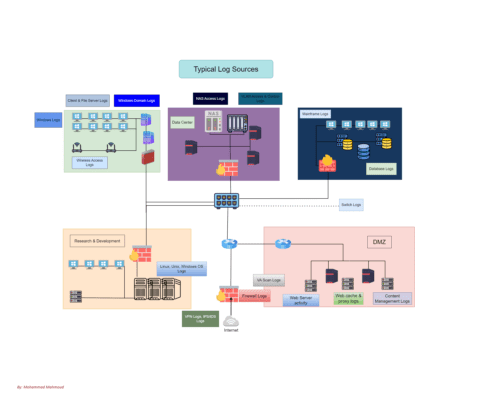

Log Managment Tools /Centralized Logging

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Log Managment Tools /Centralized Logging

بعد ما شرحت Logs & Event & Incidentsتقدم هذه الأدوات ميزات مختلفة تشمل جمع السجلات، وإدارة الأمان، ومراقبة الأداء، مما يجعلها قادرة على تلبية احتياجات المؤسسات المختلفة بشكل فعّال

Splunk

جمع وتحليل واستخلاص الرؤى من البيانات للكشف السريع عن التهديدات…Amr Abdel Hamide -

قام Amr Abdel Hamide بنشر تحديث منذ 3 أسابيع

صباح الخير عالجميع

الرساله دي وصلتني الصبح من احد الاشخاص اللي كان دايما بيسألني في حاجات تيكنكال

هحكي قصته سريعا لعل احد يستفاد ان شاء الله

الشخص دا بيزاكر مجال البينتيست بقاله فتره كبيره جدا جدا ومع انتشار وظائف الsoc analyst قال انا هشيفت كارير من البينتيست للسوك علشان اشتغل بسرعه واجيب فلوس الخ

فهو لما سألني قولتله خليك في الحاجه اللي بتحبها…

-

تم إضافة درس جديد في دورة CySA+ CS0-003 Prep … اطلع عليه من هنا 05.2- Implementing Vulnerability Scanning Methods – Part 2

-

بدأ Mohammad Mahmoud المناقشة SOC vs NOC في المنتدى شروحات الأعضاء منذ 3 أسابيع

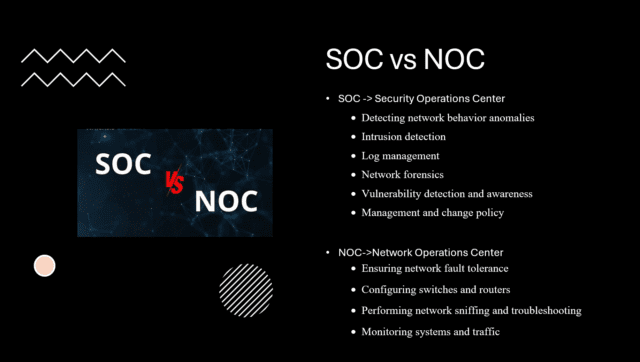

بفقرة يومية نتعلم شي جديد

موضوع اليوم هو SOC vs NOC

SOC – Security Operations Center

NOC – Network Operations Center

ومركز العمليات الشبكية (NOC)

هما فريقان مهمان في أي مؤسسة او شركة كبيرة تعتمد على تكنولوجيا المعلومات

ال SOC

يعتمد هذا الفريق على الحماية من التهديدات الإلكترونية. يتولى عددة مهام :

المراقبة…

Marwa Hussein, Dalia AL-BASH و 5 آخرون -

قام Ahmed Sultan بنشر تحديث منذ 3 أسابيع

مرحبا بالجميع, علي مدار الـ 7 أيام الأخيرة في عرض التخفيضات الأخير علي الدورات اللى وصل 75% تم تسجيل حوالي 1000 شخص جديد فى المنصة .. حابب أوضحلكم بعض النقاط:

– أنا كـ أحمد سلطان أشتغل “مدرب” في الشبكات وأمن المعلومات والأمن السيبراني من سنة 2008 وأنا ما زلت طالب في الجامعة .. اشتغلت فى أكثر من دولة لـ أكثر من جنسية فـي أكثر من شركة ومعهد.

– قمت…

قام أحد المشرفين بإيقاف التعليق على هذا المنشور -

قام Amr Abdel Hamide بنشر تحديث منذ 3 أسابيع

السلام عليكم ورحمه الله وبركاته

مشكله انا اتسألتها اكتر من 200 مره وهي النسيان.

المشكله دي كانت بتواجهني لحد المهندس احمد اداني الحل وهو اني اخد نوتس دايما لكل معلومه خصوصا في مرحله الاساسيات علشان دي بتكون مرحله دخول معلومات جديده علي دماغك وافضل طريقه لتثبيت المعلومات دي هي انك تكتبها في اسكتش كدا ومتتكبرش عالمعلومات لان حرفيا اي انترفيو بيكون عباره…

-

بينفع اوي خصوصا في جزء Network عشان فيه معلومات نظري كتير

3 -

شكرا على النصيحه بس انا حاليا خلصت جزء الالشبكات و قربت اخلص جزء الويب ارجع ابدأ من الاول و اخد ملاحظات ولا اعمل ايه ؟؟

1- عرض 1 رد

-

انا بعمل كدا علي فكرة ودي تعتبر افضل طريقة لحفظ المعلومة

1

-

-

بدأ Mohammad Mahmoud المناقشة The penetration testing process في المنتدى شروحات الأعضاء منذ 3 أسابيع

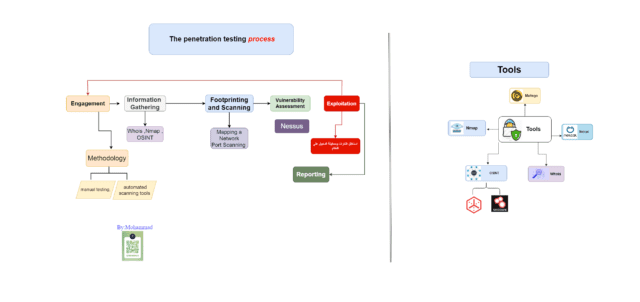

The penetration testing process

اليوم ناخذ موضوع The penetration testing process.

نشرح عن 6 خطوات الي مجبر انك تمشي عليهم أثناء العملية

ونبدي بل Engagement هي المرحلة الأولى وتكون الاتفاق بينك وبين العميل ويشمل كلشي تقوم بي انت

من الاتفاق على السعر والأدوات الي مستخدمه وعمل pentester يكون عن بعد لو بلشركة والخ

المرحلة الثانية هي Information Gathering

تجميع المعلومات… اقرأ أكثرOsama raad, Mohammed Alsulaiman و 7 آخرون -

بدأ Mohammad Mahmoud المناقشة Proxy Server في المنتدى شروحات الأعضاء منذ 3 أسابيع

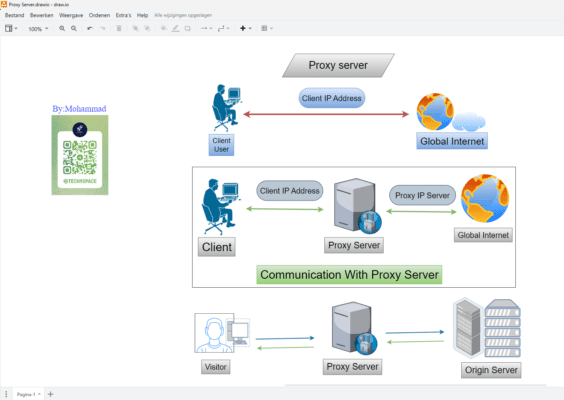

Proxy server

يعمل كوسيط بين المستخدم ( user / cleint) والإنترنت.

يعني من تقوم بارسال Request يخرج طلب من جهازك الى Proxy يقوم البروكسي بتغير IP Public مالتك ل IP ثاني ،ومن بعده يكمل بارسال طلبك الى سيرفر المعنياهم فوائد استخدمه

الأمان: يمكن أن يساعد البروكسي في حماية جهازك من الهجمات الإلكترونية.

الخصوصية: إخفاء هويتك وموقعك عن المواقع الإلكترونية…hany Mamdouh, Abanoub lotfi و 2 آخرون -

بدأ Mohammad Mahmoud المناقشة Logs & Event & Incidents في المنتدى شروحات الأعضاء منذ 3 أسابيع

بفقرة يومية نتعلم شي جديد

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Logs & Event & Incidents

حاولت قدر الامكان انه اسويلكم ملخص اللهن لان هن مواضيع جدا مهمة ، ومهم جدا انك تكون فاهممهم بشكل جيد.

Logs

السجلات هي بيانات عن الأحداث في نظام المعلومات، وتعمل كمؤشرات للمشاكل المحتملة وتساعد محللي مركز عمليات الأمن (SOC) في اكتشاف المشاكل. وهي تسجل أحداثًا مثل حذف…Amr Abdel Hamide, Ahmed Sultan وMohammed Alsulaiman -

قام Mohammad Mahmoud بنشر تحديث منذ 3 أسابيع

بفقرة يومية نتعلم شي جديد

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Logs & Event & Incidents

حاولت قدر الامكان انه اسويلكم ملخص اللهن لان هن مواضيع جدا مهمة ، ومهم جدا انك تكون فاهممهم بشكل جيد.

Logs

السجلات هي بيانات عن الأحداث في نظام المعلومات، وتعمل كمؤشرات للمشاكل المحتملة وتساعد محللي مركز عمليات الأمن (SOC) في اكتشاف المشاكل. وهي تسجل…-

جامد

1 -

عاش

2 -

حط المنشور في منتدى شرح الاعضاء

2 -

احسنت

3 -

شكرا الكم

2

-

-

تم إضافة درس جديد في دورة Security+ SY0-701 Prep … اطلع عليه من هنا 04.7- [Lab] Managing Password Security

- تحميل المزيد