بدأ احمد الركراكي المناقشة شرح بسيط لل authentication protocols في المنتدى شروحات الأعضاء منذ سنة

شرح بسيط لل authentication protocols

السلام عليكم هتكلم معاكم عن بروتوكول spf ,dkim and dmarc

SPF (Sender Policy Framework):

SPF ببساطة بيقول للسيرفر اللي بيستلم الإيميل: “الإيميل ده جاي من مكان موثوق؟”. يعني لما الإيميل يوصل لسيرفر معين، السيرفر بيشوف لو عنوان الـ IP اللي بعت الإيميل مسموح له يرسل باسم الدومين ده ولا لأ. دي طريقة لحماية الناس من الإيميلات المزيفة (Spam أو Phishing).

DKIM… اقرأ أكثر

Abid Djeddaoui, Omar Faried و 2 آخرونقام Ahmed Sultan بنشر تحديث منذ سنة

منذ سنة (تم تعديله)

حياكم الله جميعا،

ممنوع حد يضع هنا شروحات او بوستات ل أشخاص آخرين لأن دا يعتبر سرقة لحقوقهم الملكية والفكرية.

كل من كتب موضوع او نشر بوست نقله من أحد الاشخاص علي شبكات اجتماعيه أخري ف يحذفه من فضلكم بشكل عاجل.

السلام عليكم و رحمة الله,

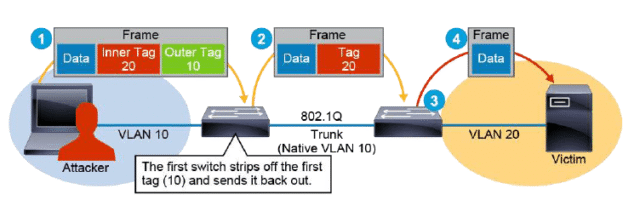

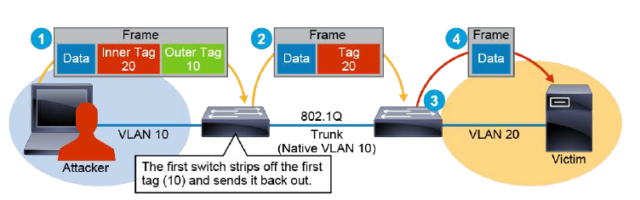

في هجوم ال Double-tagging الخاص ب VLAN hoppping – layer 2 attack

انا فهمت ان ال Attacker بينشأ ال Frame ب 2 Tagsو فهمت كيف بتم الهجوم لحد ما توصل ال Frame الخاصة بال Attacker لعند ال Target

بحيث بيكون ال Outer-Tag هو ال Tag الخاص بال Attacker Vlan و ال Native Vlan الخاصة بالسويتشو ال Inner-Tag هو ال Tag الخاص بال Victim

ولكن اللي…

hesham saody, Seraj aldin Abd alrahem وAhmed2 تعليقهجوم Double Tagging يعتبر هجومًا من جانب واحد، حيث يمكن ل attacker إرسال بيانات إلى victim ، ولكن ليس بالضرورة أن يعود الرد إلى attacker. الهدف الأساسي منه غالبًا هو التلاعب أو الوصول إلى شبكة غير مسموح بها، أو تمهيد لهجمات أخرى مثل :

– DOS Attacks

– Malware Injection : يمكن استخدامه لنقل حمولة ضارة إلى جهاز الضحية أو الشبكة المستهدفة.

-…

1- عرض 1 رد

السلام عليكم

دورات ال eCIR + eCDFP + security+ 701

كافية لل SOC L1 ولا لازم eJPTv2 زيادة ؟

و برضو بعدهم الاحسن اشوف ال eCTHP + CYSA 003 ولا في حاجة أهم ؟ال security+ و eCIR كافيين ل soc L1 اما eCDFP دي ل ناس بتوع Digital Forensics ثانيا ال قبل دراسه اي شهاده عند ine يفضل دراسه eJPT لانها هتعرفك اساسيات مثل information gathering و scanning و exploitation و post exploitation انت بقا في eCIR هتتعلم ازاي تحمي مؤسسه من هجمات دي ف لازم تبقي فاهم هجمه عشان تحمي مؤسسه منها ف يفضل دراسه eJPT قبل دراسه اي…

1- عرض 3 ردود

قام Allal Bousmaha بنشر تحديث منذ سنة

منذ سنة (تم تعديله)

السلام عليكم ورحمة الله،

ليس من همي جمع النقاط..بل متابعة الدورات كلما اتيحت الفرصة…

نظرا لظروف العمل والالتزامات العائلية…

شكرا على تفهمكم…

حياكم الله وجزاكم خيرا على هذه المنصة المتميزة..التي دعوت لها وادعوا لها الكثير من الاصدقاء في العالم العربي.

قام Muhammed Ali Jarkas بنشر تحديث منذ سنة

منذ سنة (تم تعديله)

السلام عليكم و رحمة الله,

في هجوم ال Double-tagging الخاص ب VLAN hoppping – layer 2 attack

انا فهمت ان ال Attacker بينشأ ال Frame ب 2 Tagsو فهمت كيف بتم الهجوم لحد ما توصل ال Frame الخاصة بال Attacker لعند ال Target

بحيث بيكون ال Outer-Tag هو ال Tag الخاص بال Attacker Vlan و ال Native Vlan الخاصة بالسويتشو ال Inner-Tag هو ال Tag الخاص بال Victim

ولكن…

السلام عليكم أخوي أحمد

أنا صراحة مهتم في IAM واخذت شهادة Security+, وأبغى نصيحتك في شهادة معينة تفيدني أكثر في مجال IAM بحيث أخذ معلومات وتفاصيل أكثر.

شاكر لك ومقدر جهودك,,

تحياتي

شهاده CISSP ل ناس بتوع managment بالاضافه لان فيها topics خاصه ب IAM ف ممكن تدرسها بس محتاجه خبره عاليه او ممكن تدرس topic بتاع IAM فقط

1

بدأ Ahmed Yasser Sharabiaa المناقشة Main Attacks that occur at Layer 3 (Network Layer) في المنتدى شروحات الأعضاء منذ سنة

Main Attacks that occur at Layer 3 (Network Layer)

هتكلم عن اهم الهجمات اللي بتتم على مستوى Layer 3 وازاي نوقفها

1.IP Spoofing attack :

دا بيحصل عن طريق ان الattacker بيعمل تزييف للip بتاع حد من ال LAN

ال attacker هنا بيحط فالSource IP للباكت IP بتاع جهاز تاني (Victim)ايوا استفاد ايه اما عمل كدا يعني؟

كدا الdestination IP هيرد على الVictim برسائل Reply غير مرغوب فيها

الVictim دا وصله Reply وهو اصلا…Osama raad, Mohammad Mahmoud و 5 آخرونبدأ احمد الركراكي المناقشة ايه الفرق بين smtp ,pop3 and imap في المنتدى شروحات الأعضاء منذ سنة

ايه الفرق بين smtp ,pop3 and imap

SMTP، POP3، و IMAP هي بروتوكولات بتستخدم في إرسال واستقبال الإيميلات. خليني أوضح لك كل واحد ببساطة .

SMTP (Simple Mail Transfer Protocol)

SMTP هو البروتوكول اللي بيستخدم لإرسال الإيميلات من المرسل للسيرفر بتاع البريد الإلكتروني. يعني هو المسؤول عن إرسال الرسالة اللي بتكتبها، سواء كنت بتستخدم تطبيق زي Outlook أو Gmail، للبريد الإلكتروني بتاع…

Osama raad, Ahmed Mohamed و 8 آخرونبدأ Mohamed ahmed Nassar المناقشة SIEM Tool في المنتدى شروحات الأعضاء منذ سنة

٣ أدوات SIEM لا غنى عنها لكل فريق SOC L1 لحماية الشبكات

أبرز منتجات SIEM اللي يعتمد عليها أغلب الشركات ويستفيد منها فريق SOC L1 هي Splunk، IBM QRadar، وArcSight. كل واحد منها له مميزاته اللي تخلي إدارة الأمن أسهل وأدق. خلونا ندخل في التفاصيل:1.Splunk:

هذا من أقوى الأنظمة في مجال الـ SIEM، والميزة الكبيرة فيه إنه سهل الاستخدام ويدعم جمع البيانات من…Osama raad, Mohammad Mahmoud و 5 آخرونبدأ Ahmed Mohamed المناقشة ما هو kerberos protocol في المنتدى شروحات الأعضاء منذ سنة

بروتوكولkerberos هو نظام مصادقة آمن يستخدم لتحديد هوية المستخدمين والأجهزة في الشبكات التي تعتمد على نموذج الخادم والعميل. وهو يعتمد على التشفير لتحقيق المصادقة بطريقة آمنة ومحمية ضد الهجمات.

ازاي بيشتغل Kerberos :

يعمل بروتوكول Kerberos على أساس نموذج المصادقة باستخدام تذاكر (Tickets) وهو يعتمد على مركز توزيع المفاتيح (Key Distribution Center –…

Amr Abd El-Hamide, yahya abufares و 2 آخرونبدأ وسام الحاسي المناقشة إيه هو الـ Digital Forensics؟ في المنتدى شروحات الأعضاء منذ سنة

Digital Forensics أو التحقيقات الجنائية الرقمية هو مجال في الأمن السيبراني بيهتم بتحليل وفحص الأجهزة الرقمية (زي الكمبيوترات، الهواتف، الشبكات) عشان نكتشف أي أدلة رقمية ممكن تكون مرتبطة بجرائم إلكترونية أو اختراقات.

التحقيقات الجنائية الرقمية بتستخدم عشان تكشف عن الأدلة وتفهم اللي حصل بالضبط في حالة وقوع هجوم أو جريمة إلكترونية. الأدلة دي ممكن تبقى أي…

mazin mattar, مرام المطيري و 10 آخرونبدأ وسام الحاسي المناقشة إيه هي MITRE ATT&CK؟ في المنتدى شروحات الأعضاء منذ سنة

MITRE ATT&CK هي قاعدة بيانات ضخمة بتوثق كل الطرق والتقنيات اللي الهاكرز بيستخدموها عشان يخترقوا الأنظمة أو الشبكات. يعني، لو انت متخصص أمن سيبراني، هتقدر تستخدمها كمرجع عشان تعرف الطرق اللي ممكن يتعرض لها النظام بتاعك لهجوم، وتجهز دفاعاتك بشكل أفضل.

الميزة في MITRE ATT&CK إنها مش بتتكلم عن الخطوات النظرية بس، لكنها بتوثق كل التفاصيل…

Joseph Akmal, yahya abufares و 3 آخرونبدأ وسام الحاسي المناقشة سلسلة الهجوم الإلكتروني (Cyber Kill Chain) في المنتدى شروحات الأعضاء منذ سنة

سلسلة الهجوم الإلكتروني (Cyber Kill Chain)

مفهوم Cyber Kill Chain عملته شركة Lockheed Martin عشان يساعدنا نفهم الهجمات الإلكترونية ونتعقبها خطوة بخطوة. الفكرة إنك تفهم كل مرحلة من الهجوم عشان تقدر توقفه بدري وتقلل من الضرر.

مراحل cyber kill chain

الاستطلاع (Reconnaissance):

- هنا الهاكر بيجمع معلومات عن الهدف. يعني، بيشوف إيه الثغرات الموجودة، معلومات عن الشبكة، أو حتى بيانات من السوشيال…

Ebrahim Ayman, Amr Abd El-Hamide وMohammad Mahmoud- تحميل المزيد