بدأ احمد الركراكي المناقشة الفرق بين encryption and hashing في المنتدى شروحات الأعضاء منذ سنة

الفرق بين encryption and hashing

* التشفير (Encryption): عملية تحويل البيانات من شكلها الأصلي إلى شكل مشفر (ciphertext) لا يمكن فهمه إلا بوجود مفتاح خاص لفك التشفير (decryption).

* مفتاح التشفير (Encryption key): هو سلسلة من الأحرف أو الأرقام تستخدم لتشفير وفك تشفير البيانات.

* مفتاح عام (Public key): يستخدم لتشفير البيانات، ويمكن توزيعه على أي شخص.

* مفتاح خاص (Private…

عضو غير معروف, احمد الركراكي و 3 آخرونبدأ Mohamed ahmed Nassar المناقشة IDPS في المنتدى شروحات الأعضاء منذ سنة

تعرف على خط الدفاع الأول في حماية شبكتك: أنظمة كشف ومنع التسلل (IDPS)

في عالم اليوم الرقمي، أمان الشبكات ما صار مجرد خيار، بل حاجة ضرورية لكل مؤسسة، سواء كانت كبيرة أو صغيرة. هنا يجي دور أنظمة كشف ومنع التسلل (Intrusion Detection/Prevention Systems)، والمعروفة اختصارًا بـ IDPS.

خلوني أشرح لكم بالتفصيل:

ايه يعني IDPS؟

ببساطة، هذي الأنظمة مصممة…Abdelrahman, Dunya Alzahrani وAmr Abd El-Hamideقام Amr Abd El-Hamide بنشر تحديث منذ سنة

حد يعرف الفرق بين البرمجه ولغه البرمجه؟

joker90 joker80802 تعليقالبرمجه دي زي مجموعه من instructions او التعليمات لتنفيذ حاجه معينه اما لغه برمجه ف دي الاداه او الوسيله اللي بتساعدك تعمل الحاجه دي

1- عرض 1 رد

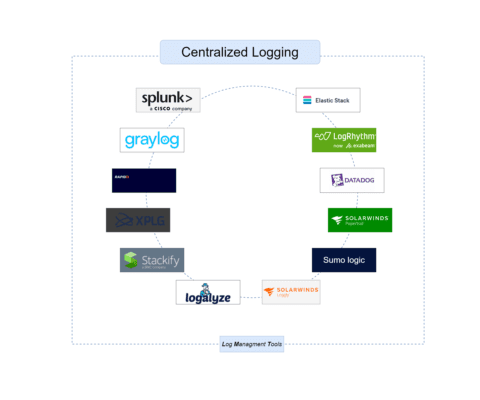

بدأ Mohammad Mahmoud المناقشة Log Managment Tools /Centralized Logging في المنتدى شروحات الأعضاء منذ سنة

Log Managment Tools /Centralized Logging

نكمل فقرة ال SOC ،واليوم ناخذ موضوع ال Log Managment Tools /Centralized Logging

بعد ما شرحت Logs & Event & Incidentsتقدم هذه الأدوات ميزات مختلفة تشمل جمع السجلات، وإدارة الأمان، ومراقبة الأداء، مما يجعلها قادرة على تلبية احتياجات المؤسسات المختلفة بشكل فعّال

Splunk

جمع وتحليل واستخلاص الرؤى من البيانات للكشف السريع عن التهديدات…Sami Alayda وAmr Abd El-Hamideقام Yassin Chko بنشر تحديث منذ سنة

هل عند اكمالي لدورة ejpt يجب علي أن اشتري voucher أو دراسة الدورة تكفي لإكتساب المعلومات

قام Abanoub lotfi بنشر تحديث منذ سنة

إذا كنت أدرس أشياء عامة وأريد التخصص في شيء معين في Penetration Testing، فما هو التخصص الذي يكون عليه الطلب الأكبر في السوق بحيث أتمكن من إيجاد فرص عمل بعد ذلك؟

هلا مهندس

ادخل علي قسم المقالات هتلاقي مقال بعنوان ما بعد دراسه eJPT مشروح فيه تخصصات البينتيست تقدر تحدد انت محتاج اي

1

قام Amr Abd El-Hamide بنشر تحديث منذ سنة

صباح الخير عالجميع

الرساله دي وصلتني الصبح من احد الاشخاص اللي كان دايما بيسألني في حاجات تيكنكال

هحكي قصته سريعا لعل احد يستفاد ان شاء الله

الشخص دا بيزاكر مجال البينتيست بقاله فتره كبيره جدا جدا ومع انتشار وظائف الsoc analyst قال انا هشيفت كارير من البينتيست للسوك علشان اشتغل بسرعه واجيب فلوس الخ

فهو لما سألني قولتله خليك في الحاجه اللي بتحبها…

بدأ Mohamed ahmed Nassar المناقشة IAM & PAM في المنتدى شروحات الأعضاء منذ سنة

في امن الشبكات اكيد مر عليك IAM / PAM بس ايه الفرق بينهم

يا جماعة، اليوم بنتكلم عن موضوع مهم جدًا في مجال أمن المعلومات، واللي هو PAM و IAM. خلوني أشرح لكم بالتفصيل:

1. ايه هو IAM (Identity and Access Management):

IAM

هو نظام لإدارة هويات المستخدمين والتحكم في الصلاحيات اللي عندهم داخل الأنظمة. يعني ببساطة، هو اللي يحدد منو يقدر يدخل على أي نظام أو…Abanoub lotfi, khaled Mahmoud وAmr Abd El-Hamideبدأ Abdelrahman المناقشة NetBIOS في المنتدى شروحات الأعضاء منذ سنة

NetBIOS (Network Basic Input/Output System)

NetBIOS

هو بروتوكول يُستخدم في الشبكات المحلية للسماح بالتواصل بين الأجهزة ،وتبادل البيانات بينهم مثل الملفات والطابعات.ببساطة”هو بروتوكول يعمل في application layer بيسمح للاجهزة بالتواصل مع بعضهم وعمل مشاركة للملفات اذا كانو داخل نفس الشبكة”

#يتكو NetBIOS من 3 services وهما كتالي:

1.Name Service:

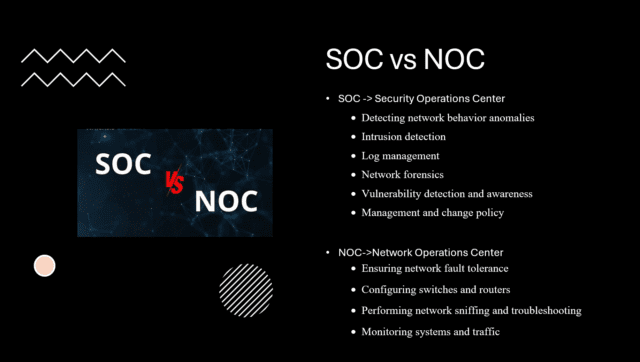

…Abanoub lotfi, Amr Abd El-Hamide وMalak Alghamdiبدأ Mohammad Mahmoud المناقشة SOC vs NOC في المنتدى شروحات الأعضاء منذ سنة

بفقرة يومية نتعلم شي جديد

موضوع اليوم هو SOC vs NOC

SOC – Security Operations Center

NOC – Network Operations Center

ومركز العمليات الشبكية (NOC)

هما فريقان مهمان في أي مؤسسة او شركة كبيرة تعتمد على تكنولوجيا المعلومات

ال SOC

يعتمد هذا الفريق على الحماية من التهديدات الإلكترونية. يتولى عددة مهام :

المراقبة…

Marwa Hussein, Dalia AL-BASH و 5 آخرونبدأ عضو غير معروف المناقشة SOC Physical Tools Overview في المنتدى شروحات الأعضاء منذ سنة

In a Security Operations Center (SOC), physical tools play a crucial role in supporting the cybersecurity operations and ensuring effective monitoring and response to threats. These tools can be categorized into several types, each serving specific functions within the SOC environment.

1. Workstations and ServersWorkstations are essential for…

Marwa Hussein, Sevan Ahmad و 2 آخرونبدأ عضو غير معروف المناقشة Overview of SOC Levels (L1, L2, L3) في المنتدى شروحات الأعضاء منذ سنة

Overview of SOC Levels (L1, L2, L3)

A Security Operations Center (SOC) is a centralized unit that deals with security issues on an organizational and technical level. Within a SOC, analysts are typically categorized into three main tiers: L1 (Tier 1), L2 (Tier 2), and L3 (Tier 3). Each level has distinct responsibilities, skill requirements, and roles in the incident response…

Abanoub lotfi و[email protected]بدأ عضو غير معروف المناقشة طريقة تحويل النقاط ؟ في المنتدى الاقتراحات والشكاوي منذ سنة

يا ريت اعرف طربقة تحويل النقاط لان صديقي يبغي يبعتلي هدية

وما لجيتها علي اليسار مثل ما البشمهندس قال

ياريت لو احد يعرف يخبرنيSajad ThamerMohamed Ebrahiem Ezzat إلى Ahmed Sultan منذ سنة

منذ سنة (تم تعديله)

بشمهندس احمدليه مفيش اشتراك تسجيل لي في دورة ceh v12

@asultanبدأ Ahmed Yasser Sharabiaa المناقشة Third Step In PenTesting => Exploitation في المنتدى شروحات الأعضاء منذ سنة

Third Step In PenTesting => Exploitation

ايه هى ال Exploitation (Gaining Access) والهدف منها؟

<div>

دي من أهم مراحل الـ penetration testing لأنك بتبدأ فيها محاولة اختراق النظام أو الخدمة المستهدفة بناءً على الثغرات اللي اكتشفتها في مراحل الـ scanning والفحص السابقة.

الهدف:

الهدف الرئيسي هو استغلال الثغرات اللي تم اكتشافها عشان ندخل على النظام أو الخدمة بشكل…

KHALED yasser, Marwa Hussein و 4 آخرون- تحميل المزيد