بدأ Abdelrahman المناقشة SMB Protocol في المنتدى شروحات الأعضاء منذ سنة

بروتوكول SMB هو بروتوكول يستخدم لمشاركة الملفات بين أجهزة الكمبيوتر على الشبكة. يتم استخدام SMB على أنظمة Windows، لكنه أيضا موجود في أنظمة اخرى مثل Linux وmacOS بأسماء اخرى مثل Samba.

&&كيف يعمل SMB

يعمل SMB عبر TCP/IP، ويستخدم port 445

يقوم المستخدم بإرسال طلب الى السيرفر ومن ثم يتم الرد عليه من خلال السيرفر بالموافقة على الطلب او الرفض

…MUNTADHER HASAN ALI, Amr Abd El-Hamide و 3 آخرونقام Huda Kulaiby بنشر تحديث منذ سنة

مساء الخير

الى متى مستمر الخصم

mohd khaleel, Ahmad Al shamrani و 2 آخرون1 تعليقالي نهاية شهر سبتمبر بإذن الله.

1

قام Abdulaziz Alobaid بنشر تحديث منذ سنة

metasploit framework

هنا سوف اتكلم بشكل مختصر عن اداه metasploit

بالبداية ماهي الأداة ومن انشاءها؟

هي إطار مفتوح المصدر لاختبار الأمن السيبراني وتقييم نقاط الضعف.

تم إنشاؤها لأول مرة في عام 2003 من قبل H.D. Moore، وتم الاستحواذ عليها في عام 2009 من قبل Rapid7 ، وهي شركة للأمن السيبراني.

استخدامها ؟

يسمح إطار العمل للمستخدمين بإطلاق عمليات exploits و…

حط تفاصيل اكتر

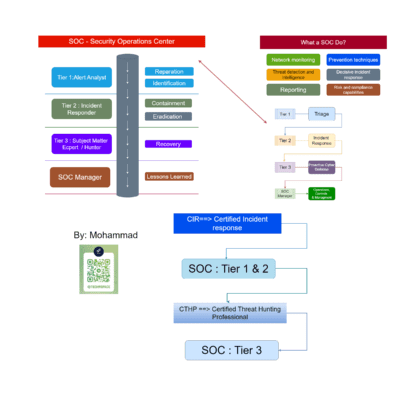

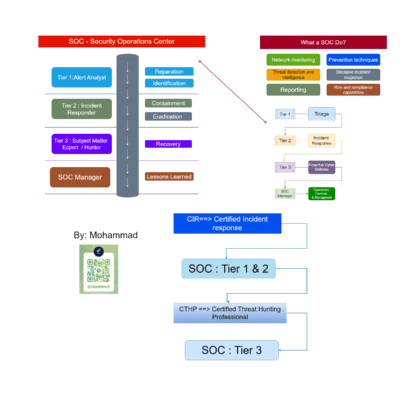

بدأ Mohammad Mahmoud المناقشة ملخص اول محاظرة من كورس eCIR في المنتدى شروحات الأعضاء منذ سنة

هذا ملخص اول محاظرة من كورس eCIR

بفقرة يومية نتعلم شي جديد

اليوم ناخذ موضوع SOC قبل ما ندخل بل Incident Response

تكلمت عن SOC ب 5 بوستات سابقة ولكن هذا يعتبر الاساس والخطوة الأولى لفهم ال SOC.

eCIR

elearnSecurity Certified Incident Responseاستجابة الحدوات الامية، وال Incident حادث امني سبب ضرر او (تنبيه Alert)

او حالة طارئة عند حصول حدث…mohd khaleel, Abdelrahman و 11 آخرونهذا ملخص اول محاظرة من كورس eCIR

بفقرة يومية نتعلم شي جديد

اليوم ناخذ موضوع SOC قبل ما ندخل بل Incident Response

تكلمت عن SOC ب 5 بوستات سابقة ولكن هذا يعتبر الاساس والخطوة الأولى لفهم ال SOC.

eCIR

elearnSecurity Certified Incident Responseاستجابة الحدوات الامية، وال Incident حادث امني سبب ضرر او (تنبيه Alert)

او حالة طارئة عند حصول حدث يحتاج أن نعمل لها…من فضلك يا محمد .. ضيف الموضوع دا كمان هنا فى موضوع جديد فى منتدي الشروحات

https://netriders.academy/forums/forum/students-teaching/1- عرض 1 رد

احسنت

معلش سؤال

انا قرات عن ال PGP اكتر مش مفهوم اوى لانه مفيش تطبيق عليه

انا فاهم انهم مهم للتشفير بس حد اشتغل بى اى برنامج قبل كدا وشفر بيه او عمل signature بيه من كورس ال eCCPTv2

فيه لابات علي موقع Try Hack me ومنصات تانيه ممكن تلقي نظره عليها وفيه مقال ان شاء الله قريبا هنزله فيه لابات لشرح التشفير ولابات للحل

1- عرض 1 رد

قام Amr Abd El-Hamide بنشر تحديث منذ سنة

لو هنصحك نصيحه واحده انا ادركتها مؤخرا وهي ان متعتمدش علي محتوي اي كورس مهما كان اي هو او من شركه اي

انت خد محتوي الكورس ترجمه لشغل حقيقي هتقولي ازاي ؟ هقولك ان انت دلوقتي درست مثلا مثلا دوره eWAPT وطبقت اللابات بتاعت الدوره دا مش دليل انك كدا متمكن لا انت كدا يدوب اساسيات فاانت بتروح Platforms تطبيق عليها عملي هتلاقي الموضوع صعب دا امر طبيعي…

كلامك صحيح مية في المية انا كنت ادرس هندسة شبكات وبرمجة ولم يكن عندي جهاز فكنت احفظ الأوامر بصعوبة واتأخر في تقديم البحث للأستاذ هذا كله تغير بعد ان اشتريت لاب توب فصرت اطبق عملي واحفظ الأوامر والحمدلله

1دي اكثر نقطة بحس انها ممكن تصعب التعلم هي توفر التطبيق العملي وانت بجد بتعمل شغل جامد وانت تبحث عنها كل الشكر لك

1

السلام عليكم

بالامتحان الفعلي لل eCIR ممكن بشكل او باخر يجبرني استعمل تول معينة ؟

زي مثلا يقلي استعمل ال snort بس لا تستعمل ال SIEM solution او متكونش محملة على المشين بتاعت الامتحان

و برضو داخل الامتحان المشين بتكون GUI ولا CLI ؟لا مش مجبر على tool معينة و التعامل من خلال ال SIEM زي اللابات بتاعة الكورس ولكن هتعمل hunting مش هيسألك على حاجة و انت هتدور عليها مثلا

- عرض 1 رد

مرحبا مهندس

مفيش اجبار انك تستخدم اداه معينه هو بيطلب منك تاسك وانت بتفذه بااي طريقه

- عرض 1 رد

هيجيلك اتنين ماشين splunk and elk

- عرض 1 رد

هما بيكتبوا ان ممكن تستخدم تولز كتيرة لكن ممكن تؤدي الاختبار من خلال استخدام wireshark مع ال elk و ال splunk

بخصوص ال elk و ال splunk هو بيديك vpn profile وبعد ماتعمل connect بيه هتقدر تفتح من اي browser ال ip بتاع الاتنين وتشتغل عليهم من جهازك انت ولكن عن طريق web browser

1

بدأ Abdelrahman المناقشة Metasploit Framework في المنتدى شروحات الأعضاء منذ سنة

هي أداة مفتوحة المصدر تستخدم لاختبار الاختراق واستغلال الثغرات الامنية في الانظمة ، ويمكن استخدامها لأغراض متعددة مثل:

1_استغلال الثغرات (Exploitation)

تمكن المستخدمين من استغلال الثغرات الأمنية عن طريق تحميل أكواد استغلال (Exploits) محددة إلى النظام المستهدف.

2._انشاء بايلودز (Payloads Generation)

تمكن من إنشاء بايلودز خبيثة (Malicious Payloads)…

Abdalrahman najeb Abdalrahman Tamem وAmr Abd El-HamideMahmoud Adel أكمل بنجاح دورة CCNP Security SCOR Prep.

Ibrahim Khalil أكمل بنجاح دورة eJPTv1 Prep.

desh aun333 إلى Abdelrahman Elwan منذ سنة

منذ سنة (تم تعديله)

بدأ Mohammad AL_Jararwah المناقشة موقع للتدريب على تحليل ملفات PCAP في المنتدى شروحات الأعضاء منذ سنة

موقع للتدريب على تحليل ملفات PCAP

السلام عليكم

منذ فترة و انا احاول البحث عن موقع مجاني يحتوي على سيناريوهات واقعية لتحليل ملفات ال PCAP

و من افضلها كان موقع malware-traffic-analysis

رابط الموقع : https://www.malware-traffic-analysis.net/index.htmlالموقع يحتوي على :

1- شرح بسيط لبرنامج WireShark

2- بعض التمارين على ملفات ال PCAP المستخرجة من الهجمات و الفايروسات

3- حلول لجميع التمارينmalware-traffic-analysis.net

A site for sharing packet capture (pcap) files and malware samples.

jra7 .., سالم العتيبي و 2 آخرونقام Khaled Ahmed Meselhy بنشر تحديث منذ سنة

السلام عليكم

لو سمحت بسأل على معلومة امتى هيكمل كورس ال DevNet

مرحبا, ليس فى الخطة حاليا ولم يتم تحدد موعد له.

2

السلام عليكم

ممكن اعرف لو حابب اسطب الكالى لينيكس على الكلاود اعملها ازاى ؟

يعنى ايه الخطوات ممكن حد يفدنى لو مر بالتجربه دى ؟

- تحميل المزيد