-

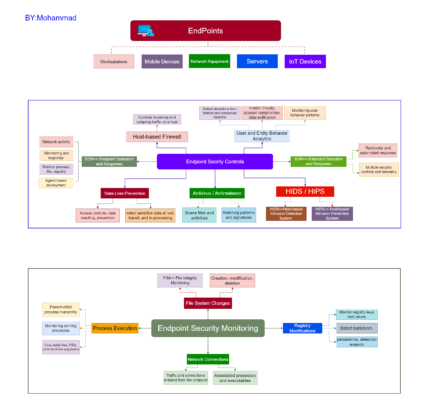

Endpoint هو مصطلح عام لأي جهاز يمكنه الاتصال بشبكة. ويشمل ذلك أجهزة الكمبيوتر والهواتف الذكية والأجهزة اللوحية وحتى الأجهزة الذكية .

في مجال الأمن السيبراني، الEndpoint هي أي جهاز يمكن أن يكون هدفًا لهجوم إلكتروني. ويشمل ذلك جميع الأجهزة المذكورة أعلاه، بالإضافة إلى الخوادم وأجهزة الشبكة الأخرى.

Endpoint Security Controls

ما هو EDR؟

EDR اختصار لـ Endpoint Detection and Response، ويعني اكتشاف الاستجابة وEDR هو حارس شخصي يحمي هذا الجهاز من أي تهديدات. يقوم EDR بمراقبة جهازك باستمرار بحثًا عن أي نشاط مشبوه، مثل محاولات اختراق أو فيروسات، وعند اكتشاف أي تهديد، يقوم باتخاذ إجراءات سريعة لاحتوائه وإزالته.مميزات EDR:

حماية قوية للأجهزة الفردية: EDR متخصص في حماية الأجهزة الفردية، مثل الكمبيوتر المحمول أو الهاتف.

اكتشاف التهديدات بسرعة: يستطيع EDR اكتشاف التهديدات فور حدوثها واتخاذ إجراءات فورية.

تحليل شامل للتهديدات: يقوم EDR بتحليل شامل للتهديدات لتحديد مصدرها وكيفية دخولها إلى الجهاز.

عيوب EDR:

تركيز على الأجهزة الفردية: يركز EDR بشكل أساسي على حماية الأجهزة الفردية، وقد لا يوفر حماية شاملة للشبكة بأكملها.ما هو XDR؟

XDR اختصار لـ Extended Detection and Response، ويعني اكتشاف الاستجابة الموسعة. يمكن اعتباره تطوراً لـ EDR، حيث يوفر حماية أكثر شمولية للشبكة بأكملها بدلاً من التركيز على الأجهزة الفردية. يقوم XDR بجمع البيانات من مصادر متعددة، مثل الأجهزة والشبكات والبريد الإلكتروني والسحابة، لتحليلها بشكل شامل واكتشاف أي تهديدات محتملة.مميزات XDR:

حماية شاملة للشبكة: يوفر XDR حماية شاملة للشبكة بأكملها، مما يجعل من الصعب على المخترقين اختراق أي جزء منها.

كشف التهديدات المعقدة: يستطيع XDR كشف التهديدات المعقدة التي تستهدف الشبكة بأكملها.

استجابة أسرع للتهديدات: بفضل قدرته على جمع البيانات من مصادر متعددة، يستطيع XDR الاستجابة للتهديدات بشكل أسرع وأكثر فعالية.عيوب XDR:

تعقيد أكبر: قد يكون نظام XDR أكثر تعقيدًا من نظام EDR، مما يتطلب خبرات تقنية أعلى لإدارته.

تكلفة أعلى: عادة ما تكون تكلفة نظام XDR أعلى من تكلفة نظام EDR.برنامج مكافحة الفيروسات (Antivirus) و برنامج مكافحة البرمجيات الخبيثة (Antimalware) هما برامج مصممة لحماية أجهزة الكمبيوتر والهواتف الذكية من البرمجيات الضارة، مثل الفيروسات، الديدان، برامج التجسس، وأحصنة طروادة. ويعملان على اكتشاف هذه البرمجيات الضارة ومنعها أو إزالتها للحفاظ على النظام آمناً.

ببساطة،

Antivirus هو مصطلح قديم يشير إلى البرامج التي تركز على مكافحة الفيروسات التقليدية.

Antimalware هو مصطلح أحدث يشمل جميع أنواع البرمجيات الخبيثة، بما في ذلك الفيروسات.

لكن في الوقت الحالي، يدمج معظم برامج الحماية بين الاثنين ويطلق عليها ببساطة “Antivirus”.مميزات برامج Antivirus / Antimalware

الحماية في الوقت الفعلي: توفر الحماية من التهديدات في الوقت الحقيقي أثناء تصفح الإنترنت، واستخدام البرامج، وتحميل الملفات.

الكشف الاستباقي: بعض البرامج تستخدم تقنيات الذكاء الاصطناعي والتعلم الآلي للتعرف على تهديدات جديدة حتى قبل اكتشافها.

إزالة البرمجيات الضارة: يمكنها إزالة أو عزل البرامج الضارة التي تم اكتشافها لتجنب انتشارها.

حماية الخصوصية: توفر حماية ضد برامج التجسس التي تحاول سرقة المعلومات الشخصية أو المالية.

التحديثات الدورية: معظم البرامج تتلقى تحديثات دورية لضمان الحماية ضد أحدث التهديدات.

عيوب برامج Antivirus / Antimalware

استهلاك الموارد: قد يستهلك بعض البرامج جزءاً كبيراً من موارد النظام (مثل الذاكرة والمعالج)، مما يبطئ أداء الجهاز.

الإنذارات الكاذبة: بعض البرامج قد تكتشف برمجيات غير ضارة كتهديدات، مما يسبب إزعاجًا للمستخدم.

التكلفة: بعض برامج الحماية الفعالة تأتي بتكلفة مرتفعة، ويحتاج المستخدم لدفع اشتراك سنوي للحصول على الحماية الكاملة.

الاعتماد على التحديثات: عدم تحديث البرنامج بشكل دوري قد يجعله غير فعال في مواجهة التهديدات الجديدة.

تأثير الحماية الزائدة: في بعض الأحيان، قد تمنع البرامج استخدام بعض التطبيقات الشرعية عن طريق الخطأ، مما يؤثر على تجربة المستخدمHIDS and HIPS

HIDS (Host-based Intrusion Detection System): هو نظام كشف التسلل يعتمد على المضيف، يعمل على مراقبة الأنشطة داخل جهاز محدد (مثل الكمبيوتر أو الخادم) للكشف عن أي نشاط مشبوه أو تهديد أمني. يستخدم HIDS سجل الأحداث (Logs)، وملفات النظام، وأي تغييرات غير مألوفة على النظام لتحليل السلوك والكشف عن الهجمات المحتملة.

مميزات HIDS

الكشف الدقيق عن التهديدات: يوفر قدرة قوية على اكتشاف أي تغييرات في ملفات النظام أو السجلات، مما يجعله دقيقًا في تحديد الهجمات.

التعامل مع الأحداث السابقة: يمكنه تحليل الأحداث التي حدثت مسبقاً، مما يساعد في فهم كيفية حدوث الاختراقات والتعرف على الثغرات.

مرونة في التحليل: يمكن تعديله ليناسب احتياجات المؤسسة من خلال إعدادات وسياسات خاصة.عيوب HIDS

الاعتماد على السجلات: يعتمد بشكل كبير على السجلات وملفات النظام، وإذا لم يتم تفعيل السجلات بشكل صحيح فقد لا يكون فعالاً.

الكشف فقط بعد الهجوم: HIDS لا يوفر حماية فورية، حيث يقوم بالكشف عن التهديدات بعد وقوعها.

الإنذارات الكاذبة: يمكن أن يولد إنذارات كثيرة لا تهدد الأمان الفعلي، مما يجعل المتابعة صعبة.HIPS (Host-based Intrusion Prevention System): هو نظام منع التسلل يعتمد على المضيف، ويعمل على اتخاذ إجراءات استباقية لمنع التهديدات. بخلاف HIDS الذي يكتفي بالكشف عن الهجمات، فإن HIPS يمكنه إيقافها أو حظرها بناءً على سياسات أمان محددة. يعمل HIPS على مستوى المضيف أيضًا ولكنه يقوم باتخاذ الإجراءات الفورية لمنع أي سلوك ضار.

مميزات HIPS

الحماية الاستباقية: يمكنه منع الهجمات فور اكتشافها، مما يقلل من تأثيرها على النظام.

التفاعل الفوري مع التهديدات: يتخذ إجراءات فورية مثل إغلاق العمليات المشبوهة أو منع الاتصال مع مصادر التهديد.

حماية شاملة: يوفر حماية على مستوى النظام والمضيف، مما يعزز الأمن الداخلي للأجهزة.عيوب HIPS

استهلاك الموارد: يتطلب تشغيل HIPS موارد كبيرة مما قد يؤثر على أداء النظام.

التعقيد في الإعداد: يتطلب إعداد سياسات أمان متقدمة مما قد يكون معقدًا ويحتاج إلى خبرة.

الإنذارات الكاذبة المفرطة: بسبب حساسيته العالية، قد ينتج عنه إنذارات خاطئة كثيرة، مما قد يؤدي إلى تعطيل العمليات الشرعية.endpoint security moitoring

تُعد مراقبة أمان نقاط النهاية جزءاً أساسياً من استراتيجيات الأمن السيبراني في المؤسسات الحديثة. تُركز هذه العملية على تأمين الأجهزة المتصلة بالشبكة، مثل أجهزة الكمبيوتر، والهواتف الذكية، والأجهزة اللوحية، والخوادم من التهديدات الخارجية والداخلية. يعمل نظام مراقبة أمان نقاط النهاية على مراقبة أنشطة هذه الأجهزة باستمرار لاكتشاف التهديدات، وإجراء التحليلات الأمنية، وإطلاق التحذيرات الفورية إذا لزم الأمر.أهمية مراقبة أمان نقطة النهاية

مع تزايد استخدام الأجهزة الشخصية والوصول عن بُعد، تزداد نقاط الضعف التي يمكن أن يستغلها المهاجمون للوصول إلى البيانات الحساسة. توفر مراقبة أمان نقطة النهاية طبقة إضافية من الحماية من خلال اكتشاف التهديدات غير المعتادة ومراقبة الأنشطة المشبوهة التي قد تشير إلى اختراق أمني.مزايا مراقبة أمان Endpoint

الكشف الفوري عن التهديدات: يقوم النظام برصد الأنشطة غير الطبيعية وتحديد أي سلوك مشبوه قد يدل على هجوم إلكتروني محتمل.

تحليل البيانات والأحداث: تُجمع البيانات من نقاط النهاية وتحلل بشكل متقدم باستخدام تقنيات الذكاء الاصطناعي والتعلم الآلي، مما يساعد على تحسين فعالية النظام في الكشف عن التهديدات.

الاستجابة السريعة: عند اكتشاف نشاط غير مألوف، يتم إرسال تنبيه فوري لفرق الأمان، مما يمكّنهم من اتخاذ الإجراءات اللازمة بسرعة للحد من تأثير الهجوم.

الحماية المستمرة: توفر المراقبة حماية شاملة على مدار الساعة، مما يُقلل من مخاطر الهجمات التي قد تحدث في أوقات غير متوقعة.

التحديات في مراقبة أمان نقطة النهاية

على الرغم من الفوائد العديدة، تواجه مراقبة أمان نقطة النهاية بعض التحديات، مثل:الاستهلاك الكبير للموارد: تتطلب عمليات التحليل والرصد المستمر موارد عالية من حيث الطاقة الحاسوبية، مما قد يؤثر على أداء الأجهزة.

إدارة الإنذارات الكاذبة: يمكن أن تؤدي الإنذارات الكاذبة إلى إهدار وقت الفرق الأمنية، مما يجعل من الضروري تحسين دقة النظام.

الامتثال للمعايير: تحتاج المؤسسات إلى التأكد من أن إجراءات مراقبة أمان نقاط النهاية تتوافق مع اللوائح والمعايير المحلية والدولية لحماية الخصوصية.