-

بفقرة يومية نتعلم شي جديد.

اليوم نتكلم عن موضوع جدا مهم وهو ال Digital Forensics

التحقيق الجنائي هو تطبيق منهجي للطرق والإجراءات للتحقيق في الجرائم وحلها. وفي حالات الجرائم الإلكترونية، يُستخدم علم الأدلة الرقمية، والذي يركز على تحليل الأدلة الرقمية من مختلف الأجهزة لدعم الإجراءات القانونية. وقد زادت الجرائم الإلكترونية، التي تشمل مجموعة متنوعة من الأنشطة غير القانونية التي تُجرى عبر الأجهزة الرقمية، بالتزامن مع الاستخدام الواسع لهذه التقنيات.

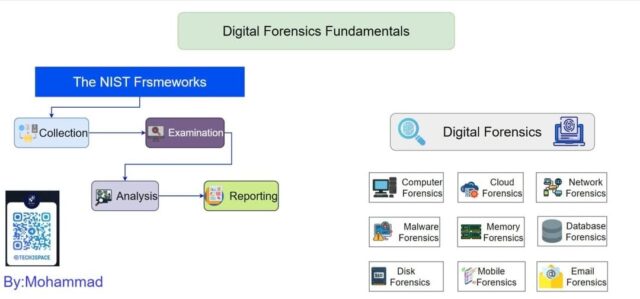

يتعامل فريق الطب الشرعي الرقمي مع حالات مختلفة تتطلب أدوات وتقنيات مختلفة. ومع ذلك، يحدد المعهد الوطني للمعايير والتكنولوجيا (NIST) عملية عامة لكل حالة. ويعمل المعهد الوطني للمعايير والتكنولوجيا على تحديد الأطر لمختلف مجالات التكنولوجيا، بما في ذلك الأمن السيبراني، حيث يقدم عملية الطب الشرعي الرقمي في أربع مراحل.

ما هو NIST ?

NIST -> National Institute of Standards and Technology

طار عمل NIST للأمن السيبراني (NIST Cybersecurity Framework – CSF) هو مجموعة من الإرشادات التطوعية مصممة لمساعدة المؤسسات على تقييم وتحسين قدرتها على منع واكتشاف والتفاعل مع المخاطر السيبرانية. يساعد هذا الإطار المنظمات في فهم وإدارة مخاطر الأمن السيبراني بشكل أفضل.

المراحل الاربعة حسب تصنيف ال NIST وهن كالتالي :

ال Collection : جمع الأدلة: جمع الأدلة وتأمينها دون تغيير البيانات الأصلية. وتشمل مصادر الأدلة الشائعة الأجهزة مثل أجهزة الكمبيوتر المحمولة، وأجهزة USB، والهواتف المحمولة.

ال Examination : الفحص: تصفية البيانات ذات الصلة من مجموعة البيانات الكبيرة. يتم اختيار ملفات معينة فقط، مثل تلك التي تحتوي على طوابع زمنية أو من حسابات معينة، للانتقال إلى مرحلة التحليل الأعمق.

ال Analysis : التحليل: التحقيق في البيانات المختارة وربطها بأدلة أخرى لإعادة بناء أحداث الجريمة.

ال Reporting : إعداد التقرير: إعداد تقرير يحتوي على الأساليب والنتائج والتوصيات المحتملة للجهات القانونية وأصحاب المصلحة.

أنواع من التحقيق الرقمية، types of digital forensics

ال Computer Forensics : تحليل أجهزة الكمبيوتر التي تشارك عادةً في الجرائم.

الMobile Forensics : فحص الأجهزة المحمولة للحصول على الرسائل وسجلات المكالمات وبيانات GPS.

الNetwork Forensics : مراجعة سجلات حركة المرور الشبكية لفهم النشاط على مستوى الشبكة.

الDatabase Forensics : التحقيق في التطفلات أو التعديلات في قواعد البيانات.

الCloud Forensics : فحص التخزين السحابي، والذي يمثل تحديات فريدة بسبب محدودية الأدلة.

الEmail Forensics : تحليل البريد الإلكتروني، الذي يستخدم غالبًا في حملات الاحتيال أو التصيد.

كل types من الdigital forensics يتطلب تقنيات خاصة لاسترجاع وتفسير الأدلة، مما يدعم التحقيقات والملاحقات القانونية في حالات الجرائم الإلكترونية.